APT (Amenaza Persistente Avanzada) es una forma avanzada de ciberataque que se realiza mediante la instalación de malware en el sistema de una organización, con el objetivo de robar información confidencial y espiar a la organización durante un período prolongado de tiempo.

Estos ataques son especialmente peligrosos debido a que suelen ser llevados a cabo por grupos organizados y con recursos técnicos avanzados, y pueden pasar desapercibidos durante meses o incluso años antes de ser descubiertos. Es importante tener medidas de seguridad y monitoreo constante para detectar y prevenir estas amenazas persistentes avanzadas.

Características de las APT

Algunas de las características clave incluyen:

- Acceso persistente y silencioso a un sistema objetivo, a menudo durante semanas o meses.

- Uso de técnicas sofisticadas de intrusión y malware para evadir los sistemas de seguridad y detectar la presencia.

- Objetivos claros y bien definidos, como la obtención de información confidencial o el robo de identidad.

- Una amplia gama de técnicas y herramientas, incluyendo el uso de troyanos, virus, exploits y backdoors.

- Capacidad para adaptarse y evolucionar ante los cambios en los sistemas de seguridad y defensas.

- Una planificación y ejecución cuidadosa y metódica para minimizar la probabilidad de ser descubierto o detenido.

- Un grupo o individuo altamente capacitado y financiado detrás de la amenaza.

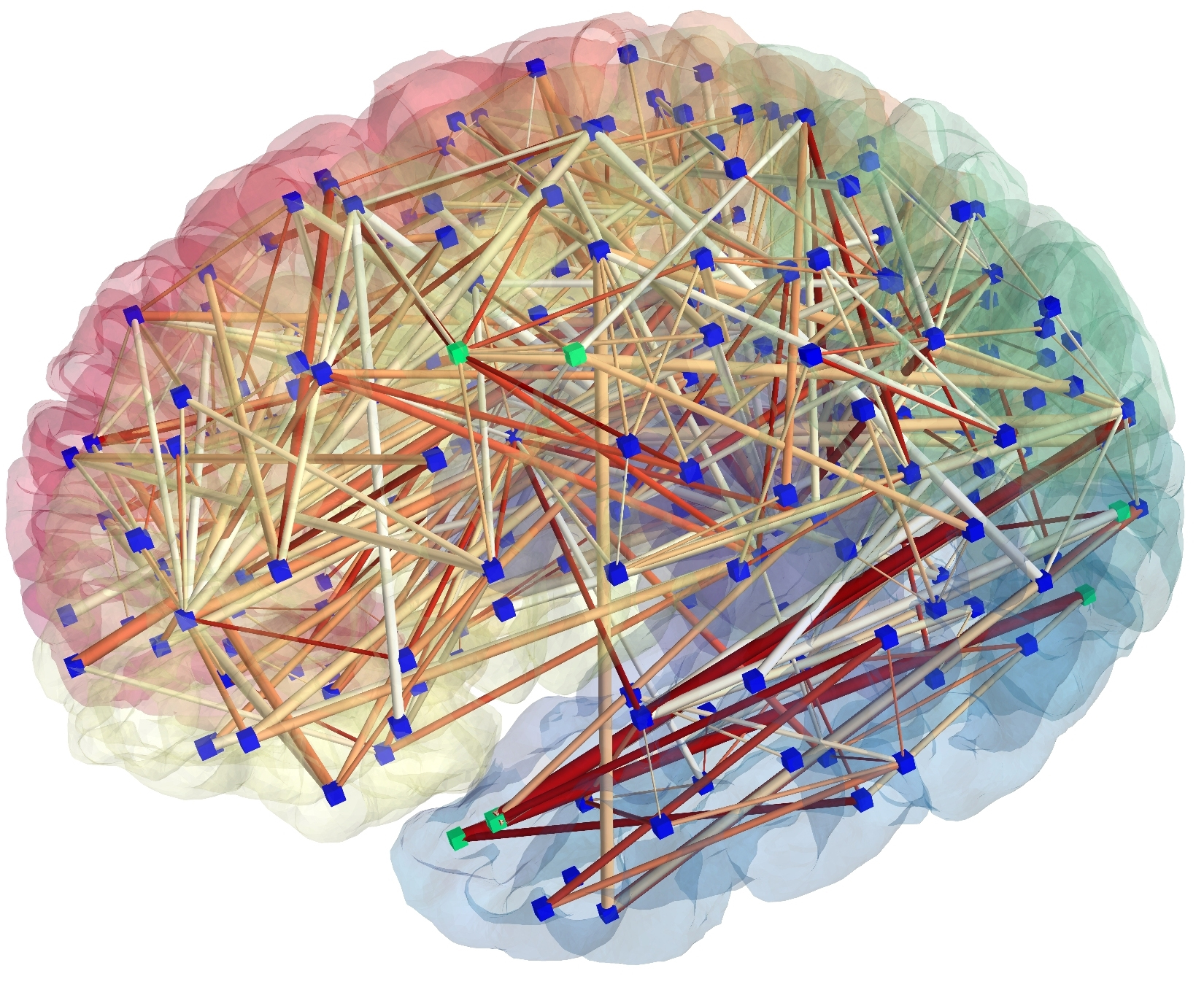

¿Cómo funciona la APT? Fases.

El ATP (Advanced Threat Protection) funciona de la siguiente manera. Es una solución de seguridad ofrecida por Microsoft para proteger sus servicios de correo electrónico, archivos y aplicaciones. Funciona a través de varias fases para detectar, analizar y responder a amenazas de seguridad avanzadas.

Las fases del ATP son las siguientes:

- Protección: El ATP realiza la protección en tiempo real a través de diversos métodos, como la comprobación de la reputación de los remitentes, la detección de software malicioso y el análisis de URL maliciosas. También utiliza la tecnología de aprendizaje automático para analizar patrones de comportamiento y detectar amenazas avanzadas.

- Detección: En caso de que la protección no pueda impedir que una amenaza llegue a su destino, el ATP analiza los correos electrónicos, archivos y mensajes instantáneos en busca de amenazas avanzadas. Esto se realiza mediante técnicas de análisis estático y dinámico que permiten detectar malware oculto y ataques de día cero.

- Investigación: Si se detecta una amenaza, el ATP inicia una investigación para determinar su origen, el alcance y el impacto. La investigación incluye el análisis de la firma de la amenaza, la comprobación de su historial de comportamiento y la identificación de posibles vectores de ataque.

- Respuesta: Una vez que se ha completado la investigación, el ATP toma medidas para proteger su entorno. Estas medidas pueden incluir la eliminación de correos electrónicos maliciosos, la cuarentena de archivos sospechosos y la implementación de políticas de seguridad para evitar futuras amenazas.

¿Cómo protegernos de la APT?

Para saber cómo protegernos de la APT hay que tener claro que es un desafío importante en ciberseguridad, ya que estas amenazas pueden ser muy sofisticadas y difíciles de detectar.

Algunas medidas que se pueden tomar para protegerse de la APT son:

- Implementar medidas de seguridad en capas: Esto significa implementar múltiples medidas de seguridad en diferentes niveles, como firewall, detección de intrusiones, autenticación de dos factores y cifrado de datos.

- Mantener el software actualizado: Mantener el software y los sistemas operativos actualizados con los últimos parches de seguridad puede prevenir que los atacantes aprovechen vulnerabilidades conocidas.

- Capacitar a los empleados en seguridad: Los empleados deben estar capacitados en prácticas seguras de ciberseguridad, como la creación de contraseñas seguras y la identificación de correos electrónicos de phishing.

- Monitorear la red: Es importante monitorear la red de forma constante para detectar actividad inusual y sospechosa.

- Realizar pruebas de penetración: Las pruebas de penetración pueden identificar vulnerabilidades en los sistemas y ayudar a fortalecer las medidas de seguridad existentes.